Antwort Was macht hashCode? Weitere Antworten – Was ist der hashcode

Hash-Codes sind 40-stellige Zahlenfolgen, die Daten des Muster-16-Rezeptes mit zusätzlichen Abrechnungsdaten (Z-Daten) verknüpfen, die elektronisch an die Krankenkassen übertragen werden.Eine Hashfunktion soll dafür sorgen, dass zwei unterschiedliche Eingaben (Input) auch zu unterschiedlichen Eingabewerten (Output) führen. Doch in der Regel ist die Menge der möglichen Hashwerte geringer als die der möglichen Eingaben.Im Gegensatz zur Verschlüsselung funktioniert das Hashing nur in eine Richtung. Wenn Sie ein zufällig gewähltes Klartext-Passwort beliebiger Länge nehmen und es durch einen Hash-Algorithmus laufen lassen, wird eine für den eingegebenen Klartext eindeutige Zeichenkette oder eine Hexadezimalzahl ausgegeben.

Wie funktioniert eine Hashfunktion : Ein Hash oder ein Hashwert ist ein Datensatz aus einer festen Länge (16 Bit, 32 Bit, 64 Bit, etc.) und dient zur Verifizierung von Daten oder von Datenübertragungen. Damit ein Hashwert entstehen kann, benötigt man eine Hash-Funktion. Die Funktion wandelt Texte, Musik oder ganze Programme in einen Hashwert um.

Ist Hasch eine Verschlüsselung

Hashen ist ein völlig anderes Verfahren als Verschlüsseln, auch wenn die Begriffe in der Politik und im Recht immer wieder synonym verwendet werden. Anders als beim Verschlüsseln von Daten gibt es beim Hashen keinen Schlüssel, um aus dem Hashwert wieder den ursprünglichen Wert herstellen zu können.

Kann man einen Hash entschlüsseln : MD5 entschlüsseln. MD5 Hashs sollten eigentlich nicht entschlüsselt werden können. Jedoch gibt es Tools, mit welchen auch dieses möglich ist. MD5-Hashswerden zum Beispiel für das Speichern von Passwörtern in Datenbanken benutzt.

Hashing wird zum Indizieren und Abrufen von Datenbank-Elementen genutzt, da die Elemente durch den kürzeren Hashwertes schneller gefunden werden können.. Darüber hinaus wird Hashing auch in Verschlüsselungsalgorithmen verwendet – zum Beispiel in digitalen Signaturen oder Passwort-Managern.

In Datenbanken wird Hashing eingesetzt, um Index- oder Datenstrukturen zu bilden. Diese Strukturen werden als Hashtabellen beschrieben, wobei die Einträge in der Hashtabelle mit Elementen aus den Daten über eine Funktion verbunden werden.

Was ist ein Hash einfach erklärt

Hash Erklärung: Technischer Hintergrund

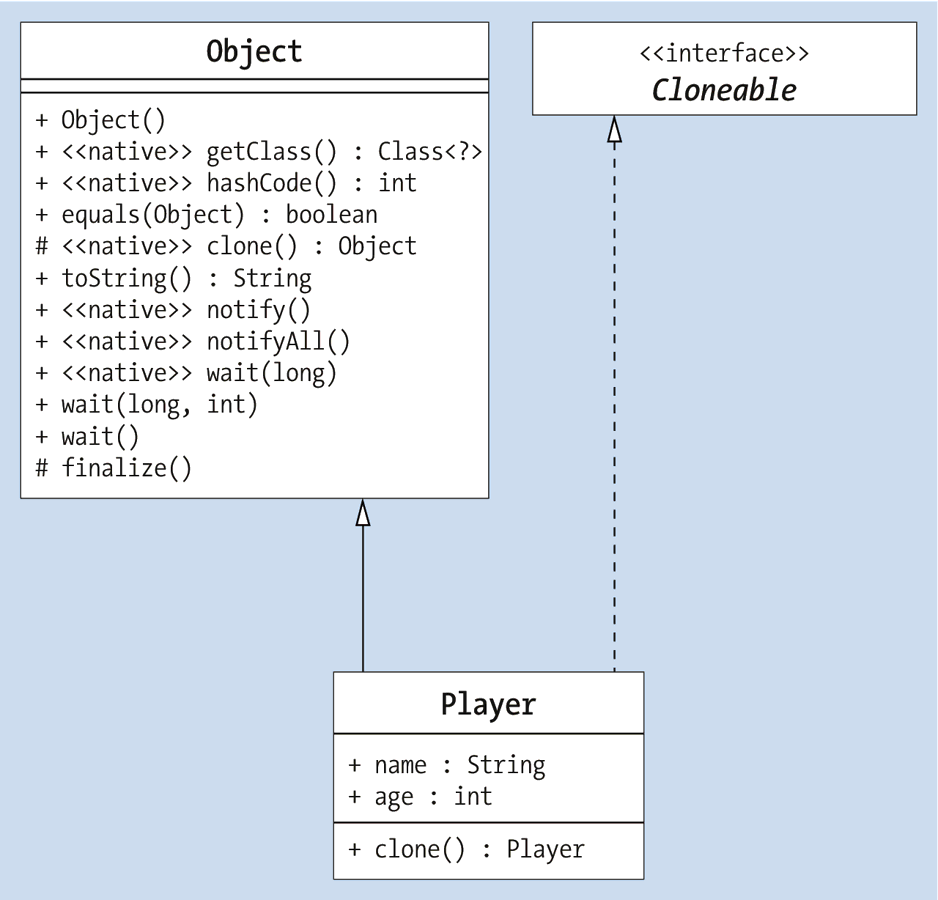

In technischer Hinsicht ist das Hashing ein Prozess, bei dem ein Hashfunktion eine große Menge von Daten (in Form von Schlüsseln) auf eine kleinere Menge von Werten (Hashwerte) abbildet. Diese Hashwerte verweisen sodann auf Speicherplätze in einer Hashtabelle.Geräteübergreifender Schutz dank Verschlüsselung

Verschlüsselungstechnologien helfen, Daten geräteübergreifend zu schützen, auch während der Übertragung. Zusätzliche Sicherheitsmaßnahmen wie moderne Authentifizierungsmethoden sorgen dafür, dass unbefugte Benutzer abgeschreckt werden.Die Verschlüsselung zerwürfelt Daten so, dass sie von niemandem außer von autorisierten Parteien gelesen werden können. Bei der Verschlüsselung wird mithilfe eines kryptografischen Schlüssels Klartext in chiffrierten Text umgewandelt.

Der Hashwert ist das Ergebnis, das eine Hashfunktion nach Verarbeitung von Daten liefert. Beispiel: Der Anwender wird zur Vergabe eines Passworts gebeten. Hierzu gibt er die Zeichenkette „Datenschutz“ ein. Anschließend generiert das System mittels Hashing Algorithmus aus dem Passwort einen Hashwert.

Wie sieht ein Hashwert aus : Oft wird der Hashwert als eine hexadezimale Zeichenkette codiert d.h. der Hashwert besteht aus einer Zahlen und Buchstaben-Kombination zwischen 0 und 9 sowie A bis F (als Ersatz für die Zahlen 10 bis 15). Ein Hashcode aus 10 hexadezimalen Zeichen könnte so aussehen: „3d180ab86e“.

Wie sieht ein Hash aus : Oft wird der Hashwert als eine hexadezimale Zeichenkette codiert d.h. der Hashwert besteht aus einer Zahlen und Buchstaben-Kombination zwischen 0 und 9 sowie A bis F (als Ersatz für die Zahlen 10 bis 15). Ein Hashcode aus 10 hexadezimalen Zeichen könnte so aussehen: „3d180ab86e“.

Wieso verschlüsselt man Daten

Daten werden verschlüsselt, um sie davor zu schützen, von Dritten mitgelesen oder ausspioniert zu werden.

Verschlüsselung dient zur Geheimhaltung von Information, beispielsweise um militärische Nachrichten geheim übermitteln zu können oder schriftliche Mitteilungen oder abgespeicherte Daten gegen unbefugtes „Mitlesen“ zu schützen.Verschlüsselung stellt sicher, dass nur Befugte die Inhalte einer Botschaft entziffern können. Deshalb verschlüsseln beispielsweise Banken die über das Netz verschickten Informationen.

Für was braucht man Verschlüsselung : Verschlüsselung ist in der IT eine gängige Methode, um Daten vor unbefugtem Zugriff zu bewahren. Hierzu überführen Algorithmen die Daten von einem lesbaren in ein nicht-lesbares Format. Nun sind die Informationen nur noch für jene zugänglich, die über die benötigten Schlüssel zur Dechiffrierung der Daten verfügen.